Un nuevo frente en la ciberguerra: lo que está pasando con los centros de datos

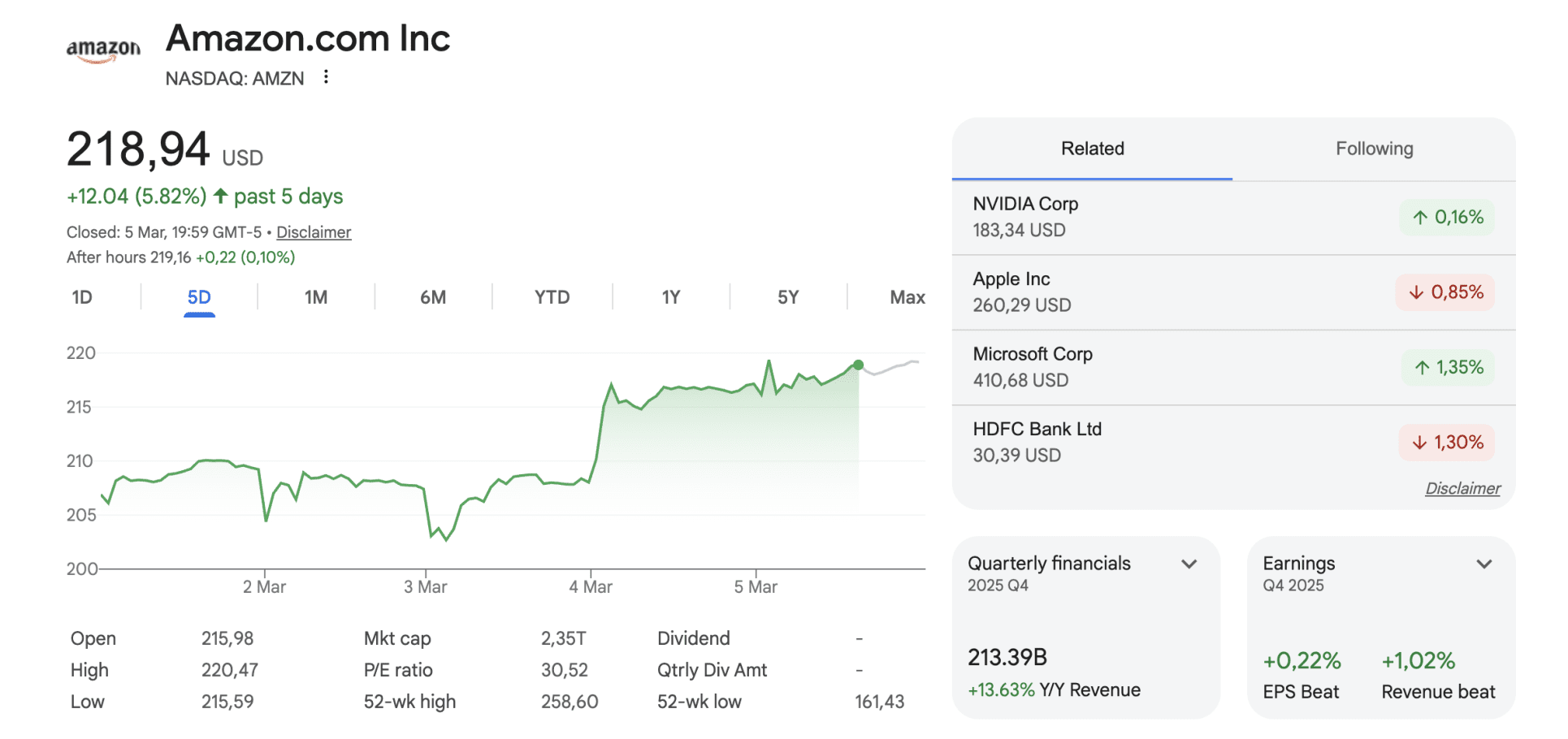

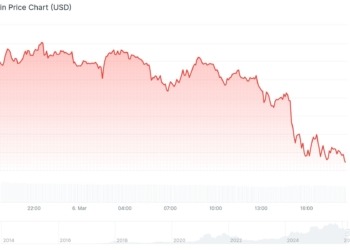

En los últimos días han circulado reportes que apuntan a operaciones vinculadas a Irán contra centros de datos de Amazon Web Services. Más allá del titular, esto es una llamada de atención: los recursos que sostienen la inteligencia artificial —computación, almacenamiento y pipelines de datos— se han convertido en objetivo estratégico. Entender por qué importa y qué hacer ya no es opcional.

Por qué este ataque trasciende un simple incidente técnico

Los centros de datos de proveedores cloud no solo alojan páginas web o copias de seguridad; son la infraestructura crítica detrás de modelos de IA, plataformas de trading, servicios financieros y sistemas gubernamentales. Un ataque dirigido contra ellos puede:

- Interrumpir servicios esenciales y cadenas de suministro digital.

- Exponer datos sensibles usados para entrenar modelos de IA.

- Degradar la confianza en proveedores cloud y forzar migraciones costosas.

Contexto geopolítico: la guerra de la IA ya tiene frentes

La competencia por la supremacía en IA no es solo económica; es militar y geopolítica. Actores estatales y proxys ven en las infraestructuras de IA un objetivo de valor estratégico porque:

- Controlar la capacidad de cómputo limita el desarrollo y despliegue de modelos avanzados.

- La inteligencia que se obtiene o sabotea puede cambiar equilibrios en información y desinformación.

- Los ataques tienen efecto multiplicador: afectan a múltiples sectores simultáneamente.

Riesgos concretos para empresas y operadores cloud

No se trata solo de paranoia: estos son riesgos prácticos que deben considerarse ya.

- Interrupción de llaves de acceso y APIs críticas.

- Compromiso de datasets de entrenamiento y modelos propietarios.

- Impacto reputacional y sanciones regulatorias frente a brechas de datos.

- Riesgos financieros por downtime y costes de remediación.

Qué deben hacer las empresas hoy (acciones prioritarias)

Si gestionas infraestructura o dependes de servicios en la nube, prioriza estas medidas:

- Reforzar autenticación: MFA obligatorio, gestión de llaves y rotación de credenciales.

- Segmentación y modelo Zero Trust para minimizar blast radius.

- Plan de continuidad multi-cloud y backups geográficamente distribuidos.

- Monitorización avanzada y logging inmutable para detección temprana.

- Ejercicios de tabletop y playbooks de respuesta específicos para ataques a la capa de IA.

- Evaluaciones de riesgo de proveedores: SLAs, auditorías y requisitos de seguridad contractuales.

Consejos rápidos para usuarios y profesionales

- Activa la verificación en dos pasos en todos los servicios que uses.

- Revisa permisos de aplicaciones que acceden a tus datos en la nube.

- Mantén copias offline de la información crítica.

- Desconfía de correos y enlaces inesperados: el phishing aumenta tras ataques de alto perfil.

Mirando hacia adelante: tecnología, política y resiliencia

La lección no es apagar la innovación: es adaptarla. Necesitamos un mix de inversión técnica (infraestructura resiliente, detección proactiva) y respuesta política (cooperación internacional, protocolos de protección de infraestructuras críticas). Para empresas y decisores, la prioridad es clara: convertir la seguridad en ventaja competitiva y no en un coste a recortar.

Un llamado práctico

Si gestionas riesgo tecnológico, programa esta semana una revisión crítica de tu arquitectura de IA y nube. Define quién es responsable si falla el proveedor y prueba tu plan de recuperación. No esperes al próximo titular para actuar.

La guerra por la IA se libra en código, electricidad y racks de servidores. La mejor defensa es construir servicios que resistan el conflicto: técnicos, formativos y humanos.